Nonostante negli ultimi anni Apple abbia fatto di tutto per cercare di mantenere alto il livello di sicurezza nei propri device, pare che questo obiettivo nell’ultimo periodo non sia stato del tutto mantenuto, con delle falle che hanno colpito ormai tutto l’ecosistema del colosso di Cupertino, che sia sistemi desktop o mobile.

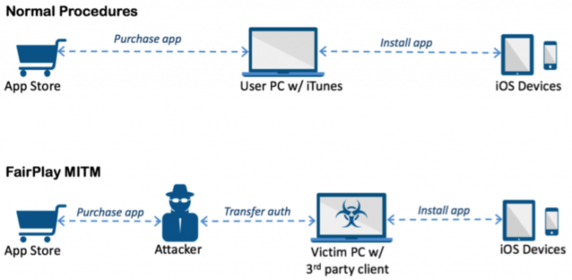

L’ultima notizia arriva dalla Cina, e stavolta pare che l’interesse sia proprio su iOS, con il primo trojan per iPhone e iPad senza jailbreak, il quale sfrutta una falla nel DRM e uno schema di tipo “main in the middle”.

Si chiama AceDeceiver ma il meccanismo di abilitazione non è dei più semplici, tuttavia vista la diffusione di iPhone e la capacità del malware di colpire anche prodotti senza jailbreak, il trojan potrebbe avere effetti devastanti. Da quello che circola in giro, però, sembra che al momento pare confinato al mercato cinese e che per attivarsi c’è bisogno di usare un PC per l’installazione delle app via iTunes. Senza, il meccanismo non funziona e ci si può ritenere al sicuro.

Tale infezione è stata individuata dai Palo Alto Networs e posto all’attenzione di Apple: chi volesse approfondire il discorso, troverà sul sito dell’azienda informazioni preziose.

In poche parole, l’attacco al device è semplice solo se viene installata un’applicazione per Windows chiamata Aisi Helper; per installare un’applicazione su un dispositivo iOS passando da iTunes c’è sempre bisogno di un codice di autorizzazione, gli aggressori intercettano questo codice, lo salvano e lo usano per installare app infette nell’iPhone della vittima a sua insaputa. Come già detto, però c’è sempre bisogno di avere sul pc il programma citato poc’anzi, presentato come app gratuita per la pulizia del PC: è lei che acquisisce dati, le applicazioni malevole da App Store e le installa nell’iPhone della vittima. Poi, una volta che l’app è nel telefono può acquisire dati, credenziali e spedirli in giro per il mondo.

Nonostante Apple abbia rimosso le app in questione dello store, l’attacco può essere portato a segno in ogni caso: se c’è il codice di autorizzazione, le app possono essere installate anche se non risiedono fisicamente nell’App Store di Apple.

Discussione su post