Milano, 22 febbraio 2017 – Il 2016 ha visto la scomparsa di molti artisti, musicisti, attori e atleti apprezzati e stimati. È stato anche l’ultimo anno in cui solo i professionisti della sicurezza informatica e delle operazioni conoscevano la risposta alla domanda: “Che cos’è un ransomware?”. Nel 2017, i ransomware diventeranno così virulenti e diffusi che, se anche non ne sarete voi stessi vittime, conoscerete qualcuno che lo è stato.

Ecco alcune ulteriori previsioni di Acronis sugli sviluppi che nel 2017 riguarderanno l’evoluzione della minaccia ransomware:

Ecco alcune ulteriori previsioni di Acronis sugli sviluppi che nel 2017 riguarderanno l’evoluzione della minaccia ransomware:

L’epidemia ransomware continuerà ad aumentare in modo esponenziale e nel 2017 i criminali raccoglieranno almeno 5 miliardi di dollari, in quanto il numero di famiglie ransomware esploderà e nuove varianti salteranno fuori ad un ritmo vertiginoso.

I criminali del ransomware continueranno a raccogliere profitti impressionanti rischiando sempre meno di essere catturati, rendendolo così lo schema malware più popolare al mondo. I fornitori di endpoint security continueranno a cercare di resistere in una corsa agli armamenti già persa con questi “ragazzacci” high-tech sempre meglio finanziati.

Le fila di stupidi leader del ransomware continueranno a crescere. Parte della genialità di questo racket consiste nell’imitare il modello di distribuzione del settore SaaS (Software As A Service), reclutando legioni di ladruncoli il cui unico lavoro è quello di infettare le macchine obiettivo. Finire in questo gioco è estremamente facile per chiunque possieda un computer e desideri trasgredire le leggi per un paio di riscatti raccolti: non sono richieste conoscenze tecniche approfondite o complesse capacità di codifica di malware.

Le tecniche di infiltrazione e propagazione dei ransomware diventeranno sempre più minacciose e intelligenti. La fine del 2016 ha visto il debutto di uno dei più diabolici e ingegnosi schemi di propagazione dei ransomware, nel quale ad una vittima viene offerto gratuitamente il codice di decodifica a condizione che riesca a infettare altri due utenti – una trappola presa in prestito dal film horror dei primi anni 2000 “The Ring”. Gli schemi di phishing rimarranno il vettore di attacchi ransomware più popolare,e diventeranno ancora più personalizzati ed efficaci. I criptatori saranno preferiti ai blocker come tattica di scelta dei ransomware, dal momento che sempre più utenti scopriranno quanto sia facile sconfiggere i blocker.

Nel 2016, il cloud ha rappresentato un prezioso rifugio per il salvataggio di backup per proteggersi dagli attacchi ransomware che si propagano attraverso connessioni in area locale. Nel 2017, nuove varianti di ransomware saranno in grado di sfruttare le connessioni cloud per attaccare anche istanze di backup basate sul cloud. Gli utenti dovranno trovare cloud provider in grado di difenderli da questi attacchi.

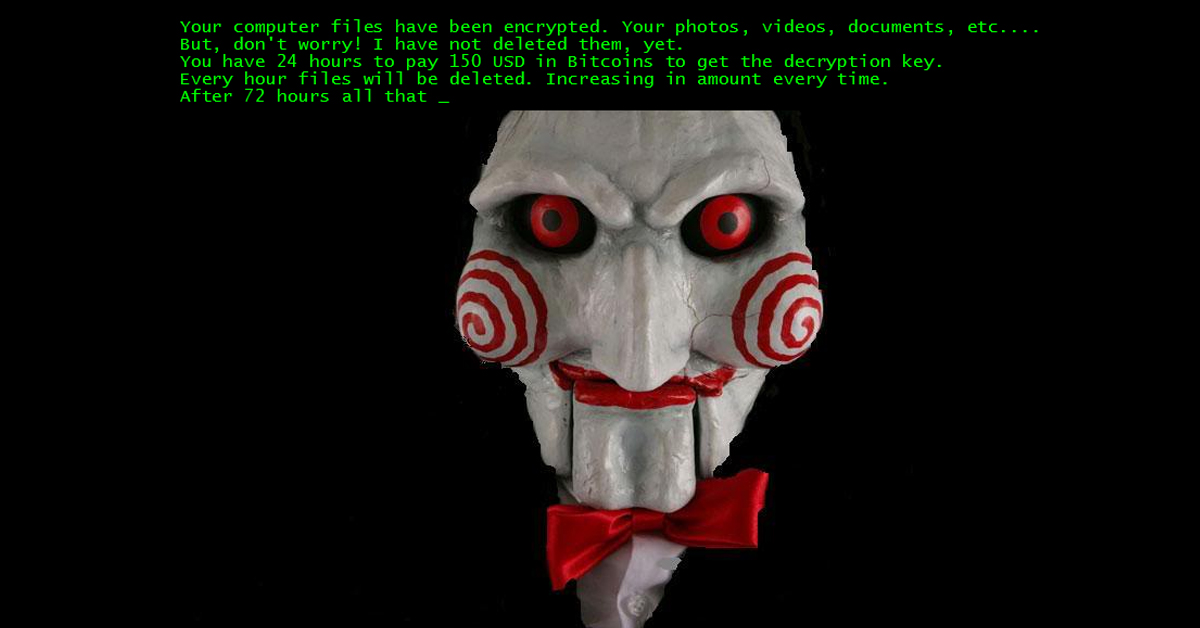

Emergeranno nuovi metodi per aumentare la pressione sulle vittime affinché paghino velocemente. Oggi, fra le tecniche vi sono quella di aumentare l’importo del riscatto e cancellare i file per ogni ora in più che la vittima impiega per pagare. In futuro, le varianti di ransomware diventeranno ancora più diaboliche, minacciando di estrarre ed esporre informazioni sensibili (dati medici e finanziari) o imbarazzanti (cercando fra cronologie e fotografie private) se la vittima non paga in fretta.

Inizialmente, sempre più vittime saranno disposte a pagare i riscatti, ma questa tendenza diminuirà man mano che diventerà chiaro che molti criminali in genere non mantengono la promessa di fornire i codici di decodifica in cambio del pagamento e che riprendersi da un attacco non impedisce alla vittima di essere aggredito altre volte.

Gli sviluppatori di ransomware continueranno a reinvestire i loro profitti nello sviluppo di codici sempre più resistenti alle difese e alle decostruzioni del settore della sicurezza. L’utilità dei decrittatori gratuiti offerti dai security vendor diminuirà man mano che sempre più sviluppatori di ransomware impareranno a implementare robusti schemi di criptaggio.

Antivirus, difese comportamentali, whitelisting e blacklisting e altre difese contro i ransomware comuni orientate all’endpoint continueranno a mostrare la loro incapacità di combattere gli attacchi ransomware. Ciò nonostante emergeranno nuovi metodi di difesa: in particolare, il machine learning (letteralmente “apprendimento delle macchine”) diventerà un’arma sempre più importante nella guerra sulle varianti ransomware a rapida evoluzione.

Un rigido regime di protezione dati, che include la creazione di routine di backup on premise, su cloud e offline, rimarrà l’unico meccanismo “a prova di stupido” per sconfiggere gli attacchi ransomware.

Il 2016 può essere stato un brutto anno per molti aspetti, ma almeno i ransomware non rappresentavano ancora la piaga che saranno nel 2017, anno in cui si registreranno attacchi ransomware di grande successo e ampiamente diffusi su celebrità famose, grandi istituzioni di governo, società importanti e milioni di consumatori. Tra un anno, anche vostra madre avrà un’idea di cosa sia un ransomware – e questa non sarà una cosa positiva.

Discussione su post