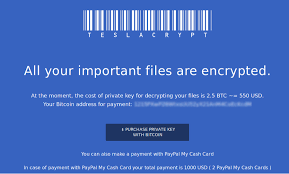

C’è sempre da imparare dai creatori di malware, e la loro stoicità ed ingegno ci stupiscono sempre più. Oggi parlaremo infatti (di nuovo e purtroppo) di ransomware, che per i meno addetti ai lavori è un malware che blocca o crypta i file del nostro sistema, e li rilascia pagando un riscatto (ransom, appunto). Sino a qualche anno fa di Ransomware non ce n’era quasi l’ombra, ma pian piano si sono incattiviti e moltiplicati e si sa, anche i cybercriminali non resistono alle mode del momento.

Ransom32 però, non è il classico ransomware di cui si possa parlare e ammonire con un “state attenti”, perchè la sua forza è nella sua propagazione: normalmente infatti, i malware hanno un target ben definito, un ambiente a cui sono destinati che normalmente è Windows, ma negli ultimi anni anche gli utenti apple e linux hanno ben capito che nessuno sia al sicuro. Ransom32 è scritto in Javascript, quindi è potenzialmente eseguibile su un gran numero di sistemi operativi, in quanto quasi tutte le macchine sono in grado di eseguirlo, siano esse con Windows, MacOs X o Linux.

Ransom32 gira nel framework NW.js, una volta noto a causa del fatto che ha tra i suoi “punti di forza” proprio quello di permettere una maggiore interazione con il sistema operativo, girando quindi attorno alle sandbox in cui sono solitamente relegati gli script in esecuzione.

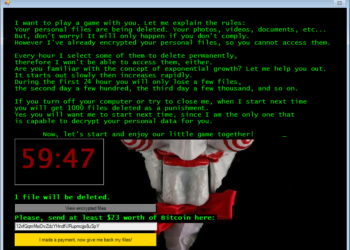

Disponibile come molti altri programmi nel dark web in versione Software-as-a-Service (SaaS) e quindi potenzialmente sfruttabile da tutti, NW.js permette di fare praticamente tutto quello che fanno altri linguaggi di programmazione “normali” come C++ o Delphi e ne ha parlato per primo Fabian Wosar, l’esperto di sicurezza impiegato da Emisoft che ha scoperto il nuovo malware, che ha trovato il ransomware solo in vettori d’attacco pensati per Windows, ma dal momento che arriva come file compresso .rar allegato a un messaggio email, non ci sono motivi per non ritenerlo una seria minaccia anche per altri sistemi operativi. Il malware è scaricabile cliccando su un bottone, una volta completato il download, si ha a disposizione un archivio Winrar da 22 megabytedove, in genere, il file chrome.exe contiene effettivamente il codice malevolo. In caso il malware venga eseguito, tutti i file dell’archivio vengono decompressi e copiati nella cartella dei file temporanei. Da qui, il programma si clona nella directory “%AppData%Chrome Browser” e sfrutta il file s.exe per creare una scorciatoia nella cartella “ChromeService”, in modo da assicurarsi l’esecuzione a ogni avvio del sistema. Una volta avviato crypta tutti i file del sistema e siete senza speranze.

“Grazie a Nw.js, i normali sviluppatori di applicazioni desktop hanno il beneficio di far operare lo stesso codice Javascript su diverse piattaforme. Così, un’applicazione con Nw.js può essere scritta una sola volta ed essere utilizzabile in modo istantaneo su Windows, Linux e MacOs X”.

Per prelevare il malware, è “sufficiente” effettuare la registrazione su uno dei server nascosti nella rete Tor, indicando un indirizzo Bitcoin da utilizzare come deposito per i proventi dei riscatti. Insomma ricordatevi che un buon backup tornerà utile, prima o poi.

Discussione su post